München, Starnberg, 25. März 2015 – Neuartige RZ-Absicherung gegen Hacker- und Administratorenangriffe; Durchgängige Verschlüsselung und Auditierbarkeit…

Zum Hintergrund: Auf der diesjährigen CeBIT präsentierte Fujitsu mit seinem „Stealth Data Center“ ein neues Sicherheitskonzept für das Rechenzentrum. Ein patentiertes Verfahren soll dafür sorgen, dass derzeit bekannte Angriffsmethoden ins Leere laufen. Dies gilt laut Anbieter sowohl für Portscans als auch für gezielte Angriffe auf einzelne Dienste. Durch die neue Technologie ist das Rechenzentrum für Angreifer nicht ansprechbar und deswegen nicht angreifbar. Berechtigte Anwender können sich dagegen weiterhin (z.B. über VPN) anmelden.

Stealth Data Center - Das Rechenzentrum wird unsichtbar

Attacken beginnen oft mit dem „Abtasten“ der Server (Portscan), um mögliche Angriffspunkte zu finden. Wenn der Server (beziehungsweise ein darauf laufender Dienst) auf die Anfragen antwortet, können Schwachstellen gefunden und ausgenutzt werden. Über diesen Weg kommen Angreifer unerlaubt in Systeme, können Daten abgreifen oder manipulieren.

Beim „Stealth Data Center“ erhält ein Angreifer jedoch keine Antworten auf seine Portscans und somit auch keine Informationen darüber, wo überhaupt Angriffspunkte zu finden sind. Falls er die „Position“ der Server (also deren IP-Adressen) über andere Verfahren kennt, erreichen dadurch ermöglichte gezielte Attacken ebenfalls keine Dienste, deren Fehler er ausnutzen könnte; die Verbindungsversuche werden einfach verworfen. Anwender, für die eine Verbindung vorgesehen ist, können jedoch eine Verbindung aufbauen (z.B. zu einem Web-Service oder via VPN).

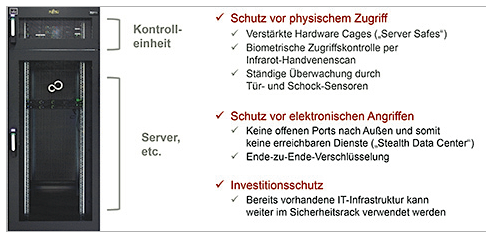

Abb. 1: Bildquelle Fujitsu "Stealth Data Center", März 2015

Sicherheitsrack-Lösung adressiert den unberechtigten Datenzugriff von innen

Die neuartige Sicherheitsrack-Lösung verhindert wie ein Banksafe mit seinem verstärkten Gehäuse physische Angriffe auf die IT-Systeme, wie etwa den Diebstahl von Festplatten oder den Einbau von Spionage-Hardware. Eine integrierte Steuereinheit überwacht das Rack mittels Sensoren und öffnet die Türen nur, wenn sich Administratoren authentifizieren können.

Zum Einsatz kommen dabei biometrische Zugriffskontrollen per Infrarot-Handvenenscan (PalmSecure) und ein Mehraugen-Prinzip. Das sorgt auch für einen Schutz der Administratoren vor ungerechtfertigten Verdächtigungen, weil ein durchgehendes Monitoring und damit eine Auditierbarkeit nach Standards wie ISO 27000 etc. gegeben ist.

Die Sicherheitsrack-Lösung hat die Abmessungen eines Standard-Racks mit 42 Höheneinheiten und 120 cm Tiefe und lässt sich per Software in bestehende Umgebungen integrieren. In den oberen, separat gesicherten sieben Höheneinheiten befindet sich die Steuereinheit, die restlichen 35 Höheneinheiten bieten Platz für Serversysteme (es können normale, herkömmliche Geräte verwendet werden)

Abgestufte Sicherheitskonzepte sind möglich

Bereits der Einsatz des Sicherheitsracks sorgt für eine Verbesserung des Schutzniveaus und bietet sich für Rechenzentren – etwa im Universitäts- und Forschungsumfeld – als auch für mittelständische Unternehmen an. Diesen erleichtert es beispielsweise, geforderte Sicherheitsauditierungen zu bestehen.

- Das optionale Konzept des Mehraugenprinzips liefert neue Möglichkeiten in der Zusammenarbeit mit IT-Dienstleistern: So kann bei sensiblen Systemen vorgeschrieben werden, dass Administratoren des Dienstleisters nur Zugriff auf sie bekommen, wenn dieser vom Kunden autorisiert wird. Die durchgehende Protokollierung der Zugriffe des Administrators am Rack macht diese nachverfolgbar.

Erste Lösung zur erweiterten Client-Sicherheit

Neben dem „Stealth Data Center“ und der Sicherheitsrack-Lösung stellt Fujitsu auf der CeBIT auch sein erweitertes Konzept zur Endgeräte-Sicherheit vor. Dort sorgen gekapselte Anwendungen dafür, dass die Verarbeitung der Anwendungsdaten getrennt („abstrahiert“) von Betriebssystem und Hardware des Endgerätes erfolgt.

Die gekapselten Anwendungen werden im Rechenzentrum ausgeführt und über eine verschlüsselte Verbindung zur Verwendung am Client übertragen. Um vor dem Abgreifen und der Manipulation von Anwendungsdaten zu schützen, wird der Speicher des Endgerätes zusätzlich überwacht und bei einer Unregelmäßigkeit Alarm ausgelöst.

Auch Maßnahmen zur Abwehr von möglichen Angriffen – beispielsweise durch das Mitlesen von Tastatur- und Mauseingaben, Steuerung von Webcam und Mikrofon – sind künftige Bestandteile der Endgeräte-Sicherheit.

Fazit: komplexer Sicherheitsansatz

Der von Fujitsu im Forschungs- und Entwicklungs-Projekt „Digitale Souveränität“ entwickelte IT-Sicherheitsansatz verfolgt laut Hersteller die Zielsetzung, sichere Anwendungsumgebungen zu schaffen, die auf bestehenden und damit potenziell unsicheren Infrastrukturen aufsetzen sowie ein Höchstmaß an Sicherheit zu gewährleisten, ohne Abstriche bei Bedienkomfort und Performance machen zu müssen.

Die Sicherheitsrack-Lösung wird nach Herstellerangaben im Laufe des Jahres 2015 zunächst in Deutschland, Österreich und der Schweiz verfügbar sein.

| Anhang | Größe |

|---|---|

| 129.85 KB |